La spirale infernale des rançongiciels décryptée par l'Anssi

Si les collectivités figurent en tête des victimes de rançongiciels, c'est qu’il existe un historique de paiement des rançons… Ce qui génère une multiplication des attaques. Une spirale infernale décryptée par un récent rapport du centre d’alerte de l’Anssi.

© DR avec ANSSI

+255%. C'est l'évolution du nombre d'attaques par rançongiciels notifiées à l'Anssi entre 2019 et 2020. Si "aucun secteur d'activité ni zone géographique n'est épargné, il est observé une hausse des attaques à l'encontre des collectivités locales, du secteur de l'éducation, du secteur de la santé et d'entreprises de services numériques", note l'agence dans un rapport publié début février 2021.

Des rançons payées ?

Pourquoi les collectivités sont-elles si souvent attaquées ? L'agence avance plusieurs explications. Le faible niveau de sécurité des systèmes d'information de ces organisations ; la présence de données sensibles pouvant peser en faveur du paiement de la rançon ; l'impact social et politique généré par une rupture d'activité et, enfin, un "historique de rançons payées par des villes, rendant ces cibles attractives et rentables pour les attaquants". L'agence ne cite que des exemples de villes américaines ayant payé la rançon. Est-il possible que des collectivités françaises aient cédé à la tentation ? L'Anssi ne le dit pas mais note l'existence d'assurances couvrant ce risque. Elle souhaite du reste que la législation européenne soit modifiée pour que tous les acteurs incitant au paiement des rançons soient assimilés à des complices. Payer la rançon (souvent moins élevée que le coût de restauration) conforte en effet le modèle économique des cybercriminels incités à renouveler leurs attaques, notamment en direction des payeurs…

Double chantage

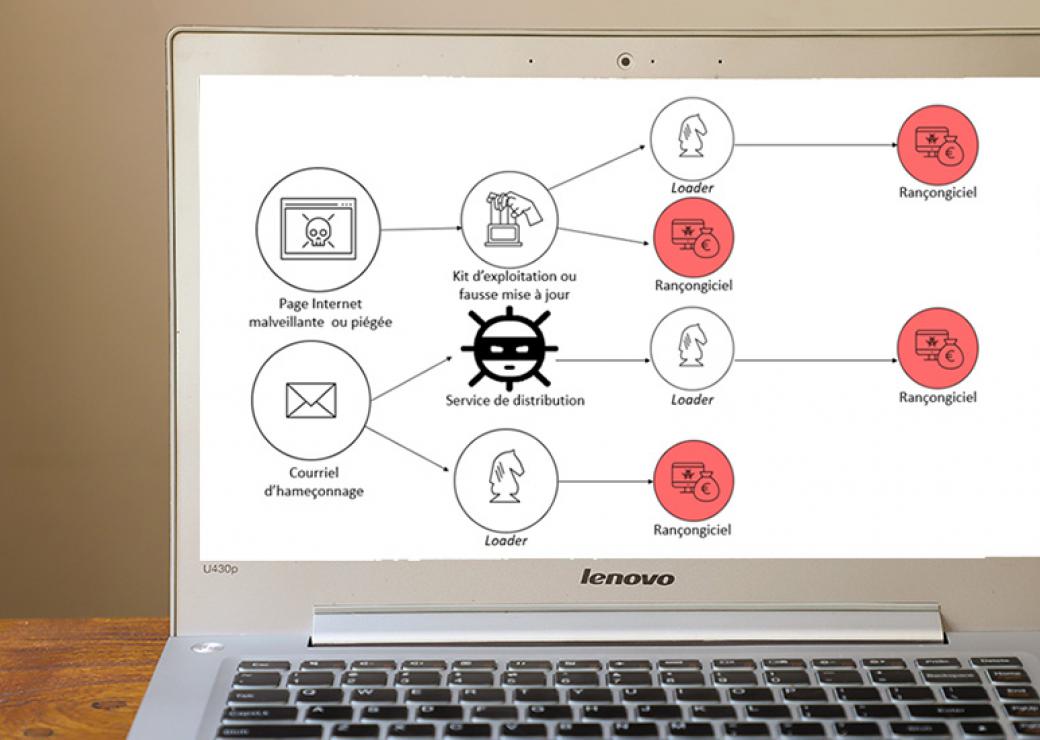

L'agence note par ailleurs la professionnalisation et l'industrialisation croissante des attaques, déclinées en trois types. Sous l'appellation de "Big game hunting", l'agence regroupe celles préparées parfois plusieurs mois à l'avance par des groupes de cybercriminels très organisés qui ciblent les institutions et les entreprises. De nombreux rançongiciels sont ensuite disponibles sur le "dark web" pour être loués – d'où leur qualificatif de "Ransomware-as-a-service (RaaS)" – à des groupes pratiquant des attaques plus massives. La majorité des incidents répertoriés en France en 2020 proviendraient de ce type de rançongiciel. Enfin, de plus en plus d'attaques visent "la double extorsion" : le cryptage des fichiers est précédé d'un vol de données que les cybercriminels menacent de publier si une rançon n'est pas payée. Un chantage qu'ont connu la ville et la métropole de Marseille, attaquée en mars 2020 et dont plusieurs gigas de données ont été publiés en août 2020 (preuve que la rançon n'avait pas été payée).

Pertes financières et image dégradée

Le rapport de l'Anssi éclaire enfin les pertes causées par les rançongiciels. Changements de matériels, recours à des prestataires spécialisés, restauration des données… toutes les attaques ont un coût financier significatif pour les organisations. Celui-ci peut atteindre plusieurs millions d'euros comme pour la SSII Sopra Steria, victime d'un rançongiciel en octobre 2020, qui a dû débourser pas moins de 50 millions d'euros. Il y a ensuite la "perte d'exploitation" induite par la paralysie des services, parfois pendant plusieurs semaines. Si cet arrêt n'a pas nécessairement des conséquences financières significatives pour les collectivités, il impacte fortement leur image, voire la confiance des usagers dans leur administration. Un vol de données aggravera cette perte de confiance, sans compter le risque d'amende de la Cnil s'il s'agit de données sensibles. L'Anssi souligne enfin l'impact psychologique de ces attaques sur les personnels et les dommages collatéraux possibles, les administrations étant de plus en plus interconnectées.

Un tableau particulièrement sombre qui incitera sans aucun doute les collectivités à remettre à plat leur stratégie de cybersécurité pour se préparer au pire.

4% des collectivités piratées ?

1.403 collectivités, contre 1.223 en 2019, ont eu recours aux services du GIP Cybermalveillance selon son directeur général Jérôme Notin. Dans une tribune publiée dans le Journal du Net il souligne que "si vous faites le ratio entre le nombre de collectivités existantes et celles qui viennent nous demander de l'aide après un piratage, il est beaucoup plus élevé que chez les particuliers ou les entreprises. Cela veut dire qu'au moins 4% des communes françaises ont été piratées en 2020." A la sixième place en 2019, le ransomware arrive au premier rang des demandes d'assistance reçues par Cybermalveillance. Il confirme également que toutes les tailles de collectivités sont touchées, dont beaucoup de communes n'ayant aucune ressource informatique, alors même qu'elles peuvent "héberger des données tout aussi sensibles qu'une grande commune".